De Nintendo Switch har blitt hacket. Det er riktig, du kan nå - med litt teknisk kunnskap - blåse Nintendos baby vidåpne, og det ser ut til å være rent ned til en utnyttelse som finnes i Nvidias Tegra X1-prosessor som driver Switch og Shield TV.

hvordan du slipper pins i google maps

Utnyttelseskjeden kommer fra maskinvarehacker Katherine Temkin og ReSwitched hacking team. I en omfattende disposisjon av hva de har kalt Fusée Gelée coldboot-sårbarheten, utviklet de og demonstrerte en proof-of-concept-nyttelast som skal brukes på bryteren.

Se relatert Nintendo Labo anmeldelse: Den største kreasjonen fra Nintendo siden Switch Nintendo Switch anmeldelse: Den fineste Nintendo-konsollen ennå De beste Nintendo Switch-spillene i 2018: 11 må-ha-spill å spille hjemme eller på farten

En grunn til at dette er et så plagsomt hack for både Nintendo og Nvidia, er hvordan det tilsynelatende ikke kan repareres. Fordi hacket bruker en utnyttelse i Tegra X1 bootROM, kan den ikke endres når den forlater produksjonen. Dette betyr at det er 14,8 millioner brytere der ute som er sårbare for utnyttelsen og kan bli hacket for å kjøre en hel rekke forskjellige spill og programmer.

Tidligere har Nintendo redusert enhver utnyttelse av systemene sine ved å lappe dem ut, ettersom de alltid har blitt utviklet på programvarenivå. Alle som ønsker å koble til Nintendos servere, vil oppdage at de trenger å oppdatere fastvaren på enheten som deretter oppdateres for å blokkere kjente utnyttelser på programvarenivå. Denne metoden er ikke nyttig når det er en løsning på maskinvarenivå.

LES NESTE: De beste Nintendo Switch-spillene

Vi har bedt Nintendo om å kommentere saken, men det er en sjanse for at den fremdeles kan finne en måte å stoppe hackede konsoller fra å hoppe online. Akkurat som det gjorde med å oppdage og blokkere tidlige piratkopier av Pokémon Sun & Moon på Nintendo 3DS, kunne det gjøre det samme med hackede spill og blokkere disse enhetene fra å koble til Nintendos servere.

Imidlertid, som Ars Technica påpeker at mange Nintendo Switch-eiere som har prøvd å hacke konsollene sine, ikke gjør det for piratspill. I stedet bryter disse spillerne bryterne sine slik at de kan sikkerhetskopiere interne lagringsdata på SD-kort - en funksjon som bryteren for øyeblikket ikke tilbyr - slik at de ikke mister alt hvis systemet deres går i stykker.

Hvordan fungerer Nintendo Switch hack?

Uten å bli for komplisert, bruker Fusée Gelée et sårbarhet som ligger i Tegra X1s USB-gjenopprettingsmodus, og omgår låsingsoperasjoner som vanligvis vil være på plass for å beskytte den viktige bootROM. Brukerne sender deretter et argument med dårlig lengde for å tvinge systemet til å be om opptil 65535 byte per kontrollforespørsel, som overløper en avgjørende direkteminnetilgang (DMA) -buffer i bootROM, og dermed spretter dørene åpne for informasjon som skal kopieres rett inn i den beskyttede lagringen. område. Dette betyr at du nå kan kjøre vilkårlig kode på Switch uten problemer.

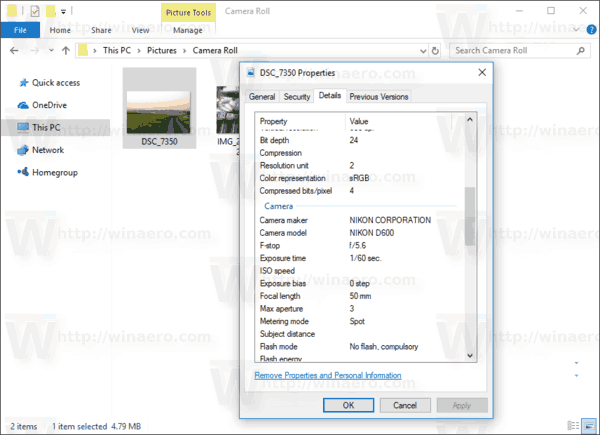

Det er imidlertid ikke så enkelt å oppnå at tusenvis av mennesker utilsiktet vil få tilgang til og utnytte det. For å sparke Nintendo-bryteren til USB-gjenopprettingsmodus, må du faktisk kortslutte en veldig spesifikk pinne på høyre Joy-Con-kontakt på siden av bryterens hoveddel. Hacking team Fail0verflow opprettet sin egen 3D-trykte plugg at en gjør nettopp det, men du kan også bare bruke et stykke ledning eller binders til å kortslutte det også.

Den første utgivelsen fra Temkin er bare ment å være et proof-of-concept, en nyttelast for å bare vise deg at det er mulig å hoppe inn i bryteren og få den til å vise informasjon som vanligvis er beskyttet. Imidlertid vil tilpassede opplastere med tiden komme - for eksempel Atmosfære fra konsollhackingentusiasten SciresM .

LES NESTE: Får Nintendo Switch endelig Virtual Console?

Hva skjer nå?

Temkin opplyser at hun har varslet Nvidia og Nintendo, og andre som kjøper og bruker Tegra-sjetonger, for å gi dem tid til å løse problemet så godt som mulig før hun ble live med sine funn. Imidlertid har andre hackinggrupper oppdaget utnyttelsen og tvunget hånden til å avsløre informasjon raskere enn hun hadde planlagt.

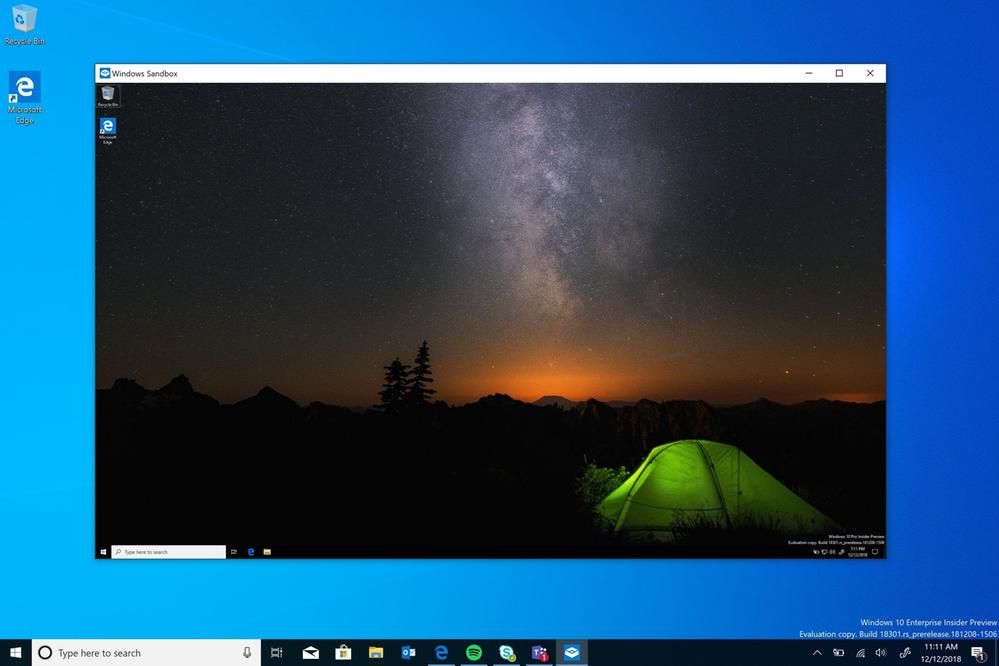

Fail0verflow lastet opp senere et bilde av en hacket bryter som kjører Dolphin-emulator som kjører en japansk versjon av Gamecube-spilletWind Waker- noe som indikerer at Tegra X1 i bryteren er i stand til Gamecube-emulering.

Hackingteamet gikk et skritt videre ved å slippe sin egen Tegra X1 bootROM-utnyttelse sammen med en Linux Launcher for Nintendo Switch.

Piratkopiering er absolutt en stor bekymring for Nintendo, men Nvidia bruker også Tegra-sjetongene til edge computing-formål med sine smarte byprodukter som smarte kameraer. Hvis disse enhetene er i stand til den samme utnyttelsen, kan det gjøres langt mer skumle ting enn å spille noen uautoriserte klassikere mens du er på farten.

OPPDATER: Nvidia svarte på vår forespørsel om kommentar med en talsperson for bedriftens side av virksomheten som forklarte at de er klar over et sikkerhetsproblem som involverer Nvidia Tegra Recovery Mode (RCM) på noen eldre Tegra-baserte enheter. En person med fysisk tilgang til disse Tegra-baserte prosessorene kan koble til enhetens USB-port, omgå den sikre oppstarten og utføre ubekreftet kode.

Interessant nok sier Nvidia at problemet ikke kan utnyttes eksternt, selv om enheten er koblet til internett. Nvidia GPU-er påvirkes ikke. Sikkert et lettelsens sukk for noen av dere som lurer på om bare noen kan rocke opp og hacke seg inn i Nintendo-bryteren.

Når det gjelder Nvidias edge computing-produkter og smart city-enheter, forklarte Nvidia at Jetson TK1 og Jetson TX1-baserte produkter har berørte Tegra-prosessorer. Evnen til en person til å omgå sikker oppstart avhenger av en rekke faktorer, inkludert om sluttproduktet har implementert sikker oppstart og har en fysisk tilgjengelig USB-port.

Nvidia presiserte også at Nvidia Tegra X2, som ble lansert i 2016, og senere Tegra SOC som Xavier, ikke er berørt.