Som du kanskje allerede vet, er alle Intel-prosessorer utgitt i løpet av det siste tiåret, ARM64-prosessorer og visse AMD-prosessorer berørt av et alvorlig problem. En spesiell misdannet kode kan brukes til å stjele private data fra andre prosesser, inkludert sensitive data som passord, sikkerhetsnøkler og så videre. Selv en nettleser med JavaScript aktivert kan brukes som en angrepsvektor. Hvis du er Opera-bruker, kan du gjøre følgende.

Annonse

Hvis du ikke er kjent med Meltdown og Spectre-sårbarhetene, har vi dekket dem i detalj i disse to artiklene:

- Microsoft lanserer en nødrettelse for Meltdown og Spectre CPU-feil

- Her er Windows 7 og 8.1 reparasjoner for Meltdown og Spectre CPU feil

Kort sagt, både Meltdown- og Spectre-sårbarheter tillater en prosess å lese private data fra enhver annen prosess, selv fra utenfor en virtuell maskin. Dette er mulig på grunn av Intels implementering av hvordan deres CPU-er forhåndshenter data. Dette kan ikke løses ved å lappe bare operativsystemet. Løsningen innebærer oppdatering av OS-kjernen, så vel som en CPU-mikrokodeoppdatering og muligens til og med en UEFI / BIOS / firmwareoppdatering for noen enheter, for å redusere utnyttelsene.

Windows 10 startknapp vil ikke åpne

Angrepet kan bare utføres med JavaScript ved hjelp av en nettleser.

Opera er en Chromium-basert nettleser. Dens opprinnelse finnes i Norge, nå eies det av et kinesisk selskap. Før versjon 12 hadde nettleseren sin egen gjengivelsesmotor, Presto, som ble kastet til fordel for Blink.

Google kommer til å legge til ekstra beskyttelse mot nevnte sårbarheter i Chromium versjon 64. Etter det vil en oppdatert versjon av Opera bruke den for å beskytte brukerne.

For øyeblikket kan du aktivere Full Site Isolation manuelt i Opera for beskyttelse mot nevnte sårbarheter.

Hva er Full Site Isolation

Site Isolation er en sikkerhetsfunksjon i Chromium-motoren som gir ekstra beskyttelse mot noen typer sikkerhetsfeil. Det gjør det vanskeligere for ikke-klarerte nettsteder å få tilgang til eller stjele informasjon fra kontoene dine på andre nettsteder.

Nettsteder har vanligvis ikke tilgang til hverandres data i nettleseren, takket være kode som håndhever samme opprinnelsespolicy. Noen ganger finnes sikkerhetsfeil i denne koden, og ondsinnede nettsteder kan prøve å omgå disse reglene for å angripe andre nettsteder. Chrome-teamet tar sikte på å fikse slike feil så raskt som mulig.

Site Isolation tilbyr en annen forsvarslinje for å gjøre slike sårbarheter mindre sannsynlig å lykkes. Det sikrer at sider fra forskjellige nettsteder alltid blir satt i forskjellige prosesser, hver kjører i en sandkasse som begrenser hva prosessen har lov til å gjøre. Det blokkerer også prosessen fra å motta visse typer sensitive dokumenter fra andre nettsteder. Som et resultat vil et ondsinnet nettsted finne det vanskeligere å stjele data fra andre nettsteder, selv om det kan bryte noen av reglene i sin egen prosess.

Nylig skrev jeg hvordan du aktiverer Full Site Isolation i Google Chrome . Det samme kan gjøres for Opera.

Sikkerhetsproblemer ved å sikre Opera mot smelting og spekter

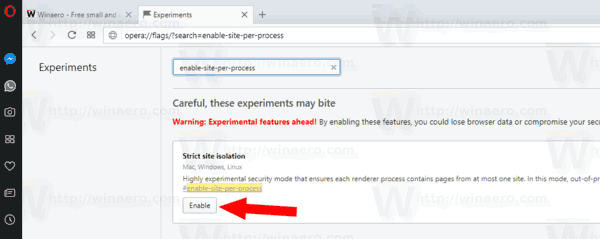

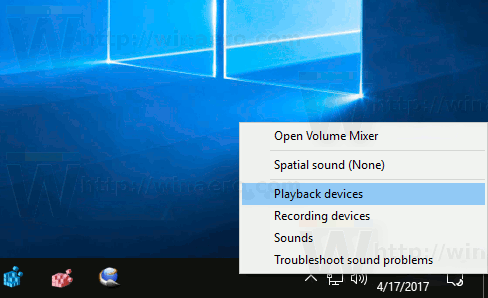

- Åpne Opera.

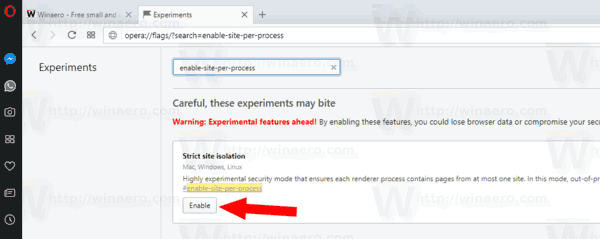

- Type

opera: // flags /? search = enable-site-per-processi adressefeltet. - Aktiver flagget 'Streng nettstedisolering' ved å bruke knappen ved siden av flaggbeskrivelsen.

Merk at aktivering av full sideisolering vil øke minneforbruket - det kan være 10% -20% mer enn vanlig.

Det er verdt å nevne at Firefox bruker en annen beskyttelsesmekanisme. Hvis du er Firefox-bruker, kan du se følgende artikkel:

Firefox 57.0.4 utgitt med Meltdown og Spectre angrep-løsning

Det er det.