Som du kanskje allerede vet, er alle Intel-prosessorer som er utgitt i løpet av det siste tiåret, berørt av et alvorlig problem. En spesiell misdannet kode kan brukes til å stjele private data fra andre prosesser, inkludert sensitive data som passord, sikkerhetsnøkler og så videre. Selv en nettleser med JavaScript aktivert kan brukes som en angrepsvektor. Hvis du er Google Chrome / Chromium-bruker, kan du gjøre følgende.

Annonse

Hvis du ikke er kjent med Meltdown og Spectre-sårbarhetene, har vi dekket dem i detalj i disse to artiklene:

- Microsoft lanserer en nødrettelse for Meltdown og Spectre CPU-feil

- Her er Windows 7 og 8.1 reparasjoner for Meltdown og Spectre CPU feil

Kort sagt, både Meltdown- og Spectre-sårbarheter tillater en prosess å lese private data fra enhver annen prosess, selv fra utenfor en virtuell maskin. Dette er mulig på grunn av Intels implementering av hvordan deres CPU-er forhåndshenter data. Dette kan ikke løses ved å lappe bare operativsystemet. Løsningen innebærer oppdatering av OS-kjernen, så vel som en CPU-mikrokodeoppdatering og muligens til og med en UEFI / BIOS / firmwareoppdatering for noen enheter, for å redusere utnyttelsene.

Angrepet kan bare utføres med JavaScript ved hjelp av en nettleser.

I dag er en ny versjon av Google Chrome ute. Chrome 63.0.3239.132 kommer med en rekke sikkerhetsoppdateringer, men den inkluderer ikke noen spesiell løsning for Meltdown og Spectre Vulnerabilities. Du kan aktivere Full Site Isolation manuelt for beskyttelse mot de nevnte sårbarhetene.

Hva er Full Site Isolation

Nettstedsisolering er en sikkerhetsfunksjon i Chrome som gir ekstra beskyttelse mot noen typer sikkerhetsfeil. Det gjør det vanskeligere for ikke-klarerte nettsteder å få tilgang til eller stjele informasjon fra kontoene dine på andre nettsteder.

Nettsteder har vanligvis ikke tilgang til hverandres data i nettleseren, takket være kode som håndhever samme opprinnelsespolicy. Noen ganger finnes sikkerhetsfeil i denne koden, og ondsinnede nettsteder kan prøve å omgå disse reglene for å angripe andre nettsteder. Chrome-teamet tar sikte på å fikse slike feil så raskt som mulig.

Site Isolation tilbyr en annen forsvarslinje for å gjøre slike sårbarheter mindre sannsynlig å lykkes. Det sikrer at sider fra forskjellige nettsteder alltid blir satt i forskjellige prosesser, hver kjører i en sandkasse som begrenser hva prosessen har lov til å gjøre. Det blokkerer også prosessen fra å motta visse typer sensitive dokumenter fra andre nettsteder. Som et resultat vil et ondsinnet nettsted finne det vanskeligere å stjele data fra andre nettsteder, selv om det kan bryte noen av reglene i sin egen prosess.

Full Site Isolation vil være aktivert som standard i Google Chrome 64.

I den nåværende versjonen av Google Chrome kan du aktivere Full Site Isolation manuelt. Dette vil gi ekstra beskyttelse mot Meltdown og Spectre sårbarheter.

Sikre sårbarheter i Google Chrome mot smelting og spekter

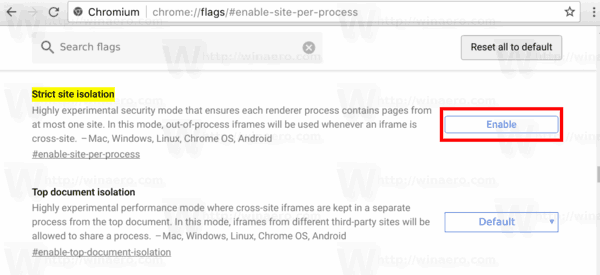

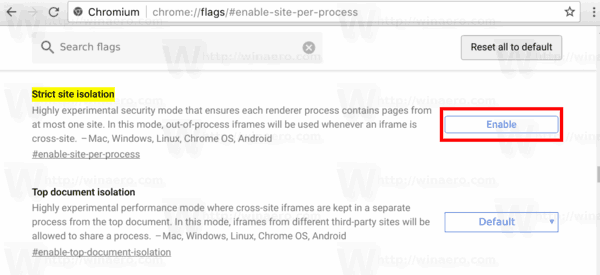

- Åpne Google Chrome.

- Type

chrome: // flags / # enable-site-per-processi adressefeltet. - Aktiver flagget 'Streng nettstedisolering' ved å bruke knappen ved siden av flaggbeskrivelsen.

Merk at aktivering av full sideisolering vil øke minnebruk - Google sier at det kan være 10% -20% mer enn vanlig. Administratorer kan velge å slå på Chrome Site Isolation for alle nettsteder eller velge en liste over nettsteder som skal kjøres i sin egen gjengivelsesprosess.

Det er verdt å nevne at Firefox bruker en annen beskyttelsesmekanisme. Hvis du er Firefox-bruker, kan du se følgende artikkel:

Firefox 57.0.4 utgitt med Meltdown og Spectre angrep-løsning

hvordan ta et skjermbilde på snapchat uten at de vet det

Det er det.

![Instagram-filtre fungerer ikke [Noen få enkle løsninger]](https://www.macspots.com/img/instagram/27/instagram-filters-are-not-working.jpg)