Et nytt funn av sikkerhetsforsker Jimmy Bayne , som har avslørt det på Twitter, avslører et sårbarhet i Windows 10s temamotor som kan brukes til å stjele brukernes legitimasjon. Et spesielt feilformet tema, når det åpnes, omdirigerer brukere til en side som ber brukerne om å oppgi legitimasjonen.

Annonse

hvordan du nummererer sidene dine på Google Docs

Som du kanskje allerede vet, Windows tillater deling av temaer i Innstillinger. Dette kan gjøres ved å åpne Innstillinger> Tilpasning> Temaer og deretter velge på 'Lagre tema for delingfra menyen. Dette vil skape en ny *.deskthemepack-filat brukeren kan laste opp til Internett, sende via e-post, eller kan dele med andre via en rekke metoder. Andre brukere kan laste ned slike filer og installere dem med ett klikk.

En angriper kan på samme måte opprette en .theme-fil der standard bakgrunninnstilling peker til et nettsted som krever godkjenning. Når intetanende brukere angir legitimasjonen deres, sendes en NTLM-hash av detaljene til nettstedet for autentisering. Ikke-komplekse passord knekkes deretter opp ved hjelp av spesiell avhash-programvare.

[Credential Harvesting Trick] Ved hjelp av en Windows-temafil kan bakgrunnsnøkkelen konfigureres til å peke på en ekstern autentisk påkrevet http / s-ressurs. Når en bruker aktiverer temafilen (f.eks. Åpnet fra en lenke / vedlegg), vises en Windows cred-ledetekst for brukeren.

Hva er * .theme filer?

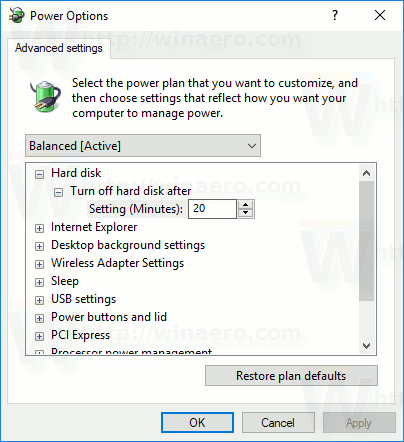

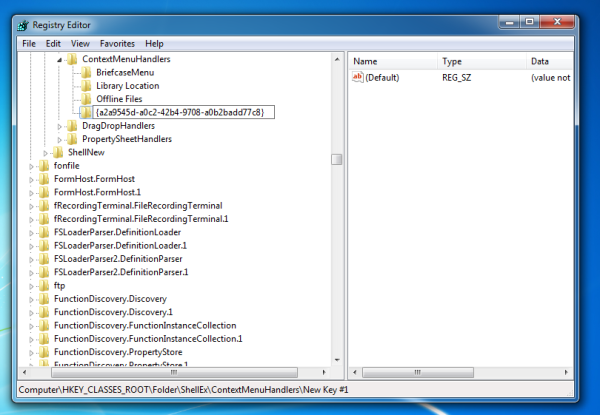

Teknisk sett er * .themafiler * .ini-filer som inkluderer en rekke seksjoner som Windows leser og endrer utseendet til operativsystemet i henhold til instruksjonene det fant. Temafilen spesifiserer aksentfargen, bakgrunnsbilder som skal brukes og noen få andre alternativer.

hvordan laste ned videoer fra facebook messenger

En av seksjonene ser slik ut.

[Kontrollpanel Desktop] Bakgrunn =% WinDir% web bakgrunn Windows img0.jpg

Bakgrunnsnøkkelen er plassert under delen 'Kontrollpanel Desktop' i temafilen. Andre nøkler kan muligens brukes på samme måte, og dette kan også fungere for netNTLM-hash-avsløring når det er angitt for eksterne filsteder, sier Jimmy Bayne.

Forskeren gir en metode for å redusere problemet.

Fra et defensivt perspektiv, blokker / re-assosier / jakt etter utvidelser for 'tema', 'temapakke', 'desktopthemepackfile'. I nettlesere bør brukerne få en sjekk før de åpnes. Andre CVE-lemmer er blitt avslørt de siste årene, så det er verdt å ta opp og avbøte

Kilde: Neowin