I går ble det oppdaget en sårbarhet i maskinvarekryptering implementert av noen SSD-er. Dessverre delegerer BitLocker i Windows 10 (og muligens også Windows 8.1) plikten til å sikkert kryptere og beskytte brukerens data til stasjonsprodusenten. Når maskinvarekryptering er tilgjengelig, verifiserer den ikke om krypteringen er idiotsikker, og slår av egen programvarebasert kryptering, noe som gjør dataene dine sårbare. Her er en løsning du kan bruke.

Annonse

kan du kaste til en firestick

Selv om du aktiverer BitLocker-kryptering på et system, kan det hende at Windows 10 ikke krypterer dataene dine med programvarekryptering hvis stasjonen overfører til operativsystemet at den bruker maskinvarekryptering. Selv om diskstasjonen din støtter kryptering, kan den lett brytes på grunn av bruk av en tom passordfrase.

En nylig studere viser at Crucial- og Samsung-produkter har mange problemer med SSD-en. For eksempel har visse avgjørende modeller et tomt hovedpassord, som gir tilgang til krypteringsnøklene. Det er ganske mulig at firmware som brukes av annen leverandør i annen maskinvare, også kan ha lignende problemer.

Som en løsning, Microsoft foreslår deaktivere maskinvarekryptering og bytte til BitLockers programvarekryptering hvis du har veldig sensitive og viktige data.

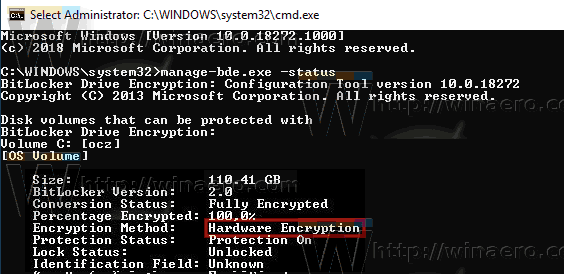

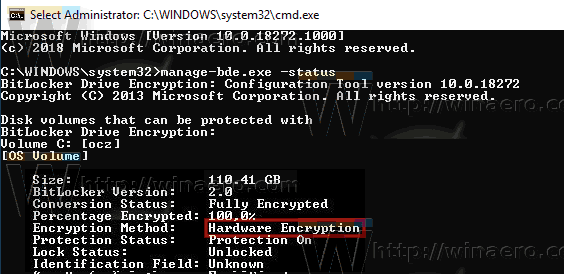

Først og fremst må du sjekke hvilken type kryptering systemet ditt bruker for øyeblikket.

Kontroller status for BitLocker Drive Encryption for Drive i Windows 10

- Åpne en forhøyet ledetekst .

- Skriv inn eller kopier og lim inn følgende kommando:

manage-bde.exe-status

- Se linjen 'Krypteringsmetode'. Hvis den inneholder 'Maskinvarekryptering', er BitLocker avhengig av maskinvarekryptering. Ellers bruker den programvarekryptering.

Slik bytter du fra maskinvarekryptering til programvarekryptering med BitLocker.

Deaktiver BitLocker-kryptering av maskinvare

- Slå av BitLocker for å dekryptere stasjonen.

- Åpen PowerShell som administrator .

- Gi kommandoen:

Enable-BitLocker -HardwareEncryption: $ False - Aktiver BitLocker igjen.

Hvis du er systemadministrator, aktiver og distribuer policyen 'Konfigurer bruk av maskinvarebasert kryptering for operativsystemstasjoner'.

Deaktiver maskinvare BitLocker-kryptering med gruppepolicy

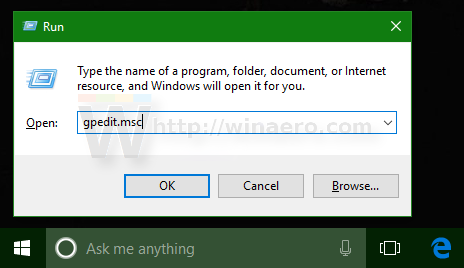

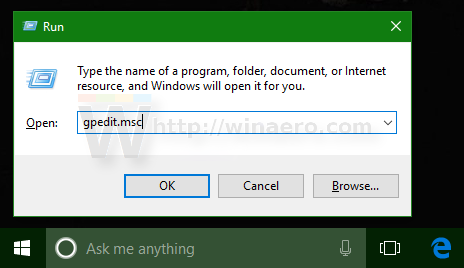

Hvis du kjører Windows 10 Pro, Enterprise eller Education utgave , kan du bruke appen Local Group Policy Editor til å konfigurere alternativene nevnt ovenfor med en GUI.

hvordan du lagrer gifs fra twitter på datamaskinen

- Trykk på Win + R-tastene sammen på tastaturet og skriv:

gpedit.msc

Trykk enter.

- Gruppepolicyredaktør åpnes. Gå tilDatamaskinkonfigurasjon Administrative maler Windows Components BitLocker Drive Encryption Operativsystemstasjoner. Sett policyalternativetKonfigurer bruk av maskinvarebasert kryptering for operativsystemstasjonertilFunksjonshemmet.

Alternativt kan du bruke en registerjustering.

Deaktiver maskinvare BitLocker-kryptering med registerjustering

- Åpen Registerredigering .

- Gå til følgende registernøkkel:

HKEY_LOCAL_MACHINE SOFTWARE Policies Microsoft FVE

Tips: Se hvordan du hopper til ønsket registernøkkel med ett klikk .

Hvis du ikke har en slik nøkkel, er det bare å opprette den.

- Her oppretter du en ny 32-biters DWORD-verdi OSAllowedHardwareEncryptionAlgorithms .Merk: Selv om du er det kjører 64-biters Windows , må du fremdeles bruke et 32-biters DWORD som verditype.

La verdidataene være 0. - For å få endringene gjort av registerjusteringen, start Windows 10 på nytt .

Det er det.